Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Приложение «Локатор» в iOS 13 и более поздних версий позволяет делиться сведениями о своем местонахождении с друзьями и родными. Такая функциональность может использоваться не только с согласия пользователей, но и для шпионажа. Хотя нужно согласие двух сторон, чтобы поделиться местоположением, теоретически можно включить функцию на чужом iPhone незаметно для его владельца. 1. Откройте...

Unicode Compatibility - это форма эквивалентности Юникода, которая гарантирует, что между символами или последовательностями символов, которые могут иметь различный внешний вид или поведение, представлен один и тот же абстрактный символ. Например, римским цифрам соответствуют собственные символы Юникода, но они также могут быть представлены символами латинского алфавита I, V, M и так далее...

Когда-то стали известны способы размещения вредоносного кода в изображении. Немногим позднее появилась атака Polyglot,когда вредоносный файл одновременно является изображением и JavaScript-кодом. В основном,это касалось файлов BMP,при этом,2 первых байта представляли 16-ричное представление символов ВМ в изображении ВМP. Далее,4 байта отвечают за размер,затем 4 нулевых байта и байты,отвечающие...

Скрытое содержимое • Частое повторение простых лозунгов и призывов. Установлено, что многократное повторение какого-либо простого положения приводит к ослаблению концентрации внимания на его смысле. В результате повторяемая идея оставляет мнемонические следы в памяти человека и достаточно глубоко врезается в подсознание, что не может не влиять на поступки человека. Простое и понятное...

На Github-e выложен OSINT-инструмент, заточенный (в том числе) для поиска %username по СНГ локации. Если вам до боли знаком такой софт, как spiderfoot, то «Snoop Project» Вас явно порадует. Совсем недавно в начале 2020 года вышло обновление OS Kali Linux 2020.1, в котором среди «прочих» изменений было отмечено — добавлением в репозиторий (аналогично и в Parrot OS) нескольких новых утилит, в...

На свете существует не так много вещей, которые бесят практически всех без исключения. Это весенне-осенняя слякоть, летнее отключение горячей воды и школьники с переносными Bluetooth-колонками. И если с первыми двумя стихийными бедствиями сделать практически ничего нельзя, то с третьим вполне можно бороться, причем почти без криминала. Как? Об этом и поговорим. Если современные Wi-Fi-роутеры...

Интервью брал не я, просто нашёл статью, может кому- то будет интересно почитать, а может кого-то подтолкнёт на идею) MaulNet: Итак, значит ты ну типа хакер? Хакер: Вообще нет, я исследователь. Моя работа находить уязвимости, делать рисеч, но не эксплуатировать или делать кому то «плохо». Я — whitehat. MaulNet: А какие языки ты знаешь, и как вообще это началось? Хакер: Я был «обычным»...

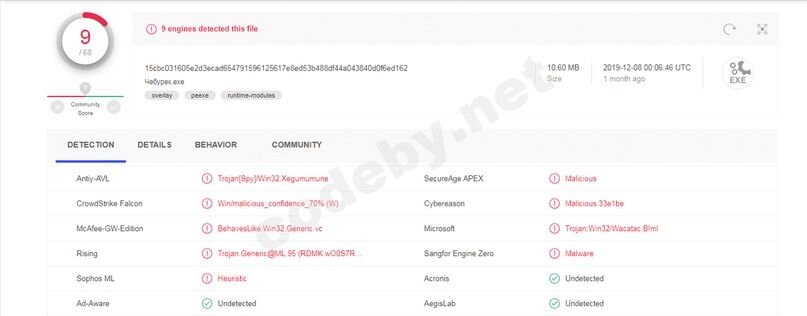

Привет форумчане, сегодня расскажу вам техники и фишки как определить вредоносный код в exe и в каких условиях нужно смотреть на malware Первым что надо сделать, во избежание заражения инфраструктуры малварью это: Изолировать потенциально заражений ПК от других сетей Сделать дамп оперативной памяти Снять образ диска Инструментарий, с помощью которого будет производиться снятие слепка...

Изначально нужно увеличить мощность адаптера ВайФай Уровень сигнала очень влияет на эффективность нашей с вами атаки на какой либо Wi-FI. Ваш донгл обязан быть чувствительным и слышать слабый сигнал точек доступа и перехватить все хендшейк пакеты. А так же ему нужен хороший передатчик, в другом случае команды деавторизации или брута WPS-пинов не дойдут до нашего атакуемого. Чувствительность...

В начале сентября российские сетевые издания облетела новость: одна из московских уличных видеокамер, подключенных к системе распознавания лиц, сумела обнаружить среди прохожих человека, который успешно скрывался от правосудия в течение нескольких лет. Несмотря на то, что подавалось это как удивительный прорыв на грани научной фантастики, подобные технологии применяются уже очень давно. И...

Зеркала Форума

Статистика форума

Команда онлайн

-

AdminАдминистратор

Пользователи онлайн

- Всего посетителей:

- 643

- Пользователи онлайн:

- 9

- Гости онлайн:

- 634