Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Основатель Sensay Дэн Томсон создаёт микрогосударство на Филиппинах, управляемое чат-ботами, обученными на образах исторических лидеров. Проект Sensay Island уже собрал тысячи заявок на цифровое резидентство, несмотря на отсутствие международного признания. Дэн Томсон получил права аренды острова в провинции Палаван и предложил модель управления, где решения принимает совет чат-ботов...

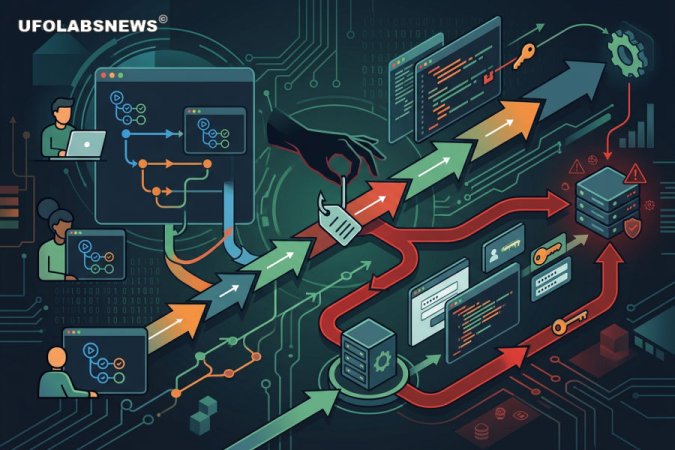

Злоумышленники скомпрометировали популярный рабочий процесс GitHub Actions для выполнения вредоносного кода. Атака позволяет красть чувствительные данные и передавать их на серверы, контролируемые злоумышленниками. Исследователи StepSecurity обнаружили, что злоумышленники скомпрометировали рабочий процесс GitHub Actions под названием actions-cool/issues-helper. Вредоносный код был внедрён...

Международная группа учёных нашла в антарктическом льду радиоактивное железо-60. Это открытие связано с движением Солнечной системы через Местное межзвёздное облако. Исследователи из Центра имени Гельмгольца в Дрездене-Россендорфе обнаружили в антарктическом льду радиоактивное железо-60, которое связано с межзвёздным облаком, через которое проходит Солнечная система. Железо-60 образуется...

Исследователи кибербезопасности обнаружили новую волну атак на цепочку поставок программного обеспечения, которая затронула npm-пакеты, связанные с экосистемой @antv. Атака использует взломанные аккаунты разработчиков для распространения вредоносных версий популярных пакетов. Волна атак Mini Shai-Hulud продолжает распространяться через открытые реестры программного обеспечения...

Google экспериментирует с новыми правилами для свежих аккаунтов Gmail, сокращая объём бесплатного хранилища с 15 ГБ до 5 ГБ. Для получения стандартных 15 ГБ пользователям необходимо привязать номер телефона к учётной записи. Компания Google начала тестирование новой схемы для новых аккаунтов Gmail, где объём бесплатного хранилища сокращён до 5 ГБ вместо стандартных 15 ГБ. Чтобы вернуть...

Солнечные бури представляют серьёзную угрозу для современной инфраструктуры, включая спутники, системы связи и энергосети. Зонд Smile, запускаемый Европейским космическим агентством и Китайской академией наук, призван изучить взаимодействие солнечного ветра с магнитным полем Земли. Миссия Smile стартует 19 мая с космодрома Куру на ракете Vega-C. Зонд будет изучать магнитосферу и ионосферу...

Крупная сеть магазинов 7-Eleven подтвердила факт кибератаки, произошедшей в апреле. Злоумышленники получили доступ к внутренним системам компании, что привело к утечке данных неизвестного числа людей. Атака была связана с группой ShinyHunters, которая ранее включила 7-Eleven в список своих целей в рамках кампании «заплати или утечка». Компания начала рассылать уведомления о произошедшем...

Элон Маск потерпел поражение в судебном процессе против OpenAI. Жюри единогласно решило, что компания не несёт ответственности перед миллиардером. Суд в Окленде, Калифорния, отклонил иск Маска, сославшись на истечение срока давности. Решение может повлиять на будущее искусственного интеллекта. Элон Маск обвинял OpenAI в отходе от первоначальной миссии по созданию искусственного интеллекта на...

Американская армия приблизилась к замене легендарных ракет Stinger. Новая ракета QuadStar прошла испытания с 100% точностью. Lockheed Martin провела летные испытания ракеты QuadStar, которая станет частью программы Next-Generation Short-Range Interceptor. Испытания подтвердили работоспособность головки самонаведения и других ключевых систем. QuadStar предназначена для замены ракет Stinger и...

Рост числа уязвимостей в популярных продуктах достиг рекордных масштабов. За первые месяцы 2026 года поставщики ПО начали публиковать огромные объёмы CVE, что связывают с распространением ИИ-инструментов для поиска ошибок в коде. Аналитики отмечают, что нейросети помогают находить проблемы быстрее людей и в значительно больших масштабах. Это приводит к увеличению нагрузки на разработчиков и...

Зеркала Форума

Статистика форума

Команда онлайн

-

AdminАдминистратор

Пользователи онлайн

- Всего посетителей:

- 227

- Пользователи онлайн:

- 9

- Гости онлайн:

- 218